Kaspersky Lab presenta su Informe de spam del 2012, un periodo en el que el porcentaje de spam disminuyó en el transcurso del año, permaneciendo durante los tres últimos meses por debajo del 70%. Este descenso se debe al gradual abandono de muchos anunciantes que ahora prefieren utilizar otras formas legales para publicitar sus artículos y servicios. Sin embargo, eso no significa que el spam esté condenado a extinguirse.

El porcentaje medio de spam en 2012 ha sido del 72,1%, un 8,2% menos que en 2011. Esta disminución continua y constante del volumen de spam es inédita. Esto se debe principalmente la mejora de la protección antispam en general. Casi todos los sistemas de correo, incluso los gratuitos, llevan incorporados filtros antispam, y el nivel de detecciones es del 98%.

Fuentes de spam: cambios en la distribución

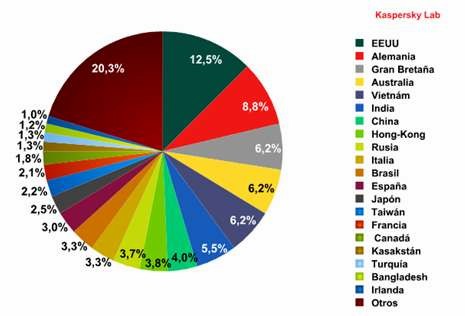

En 2012 ha habido importantes cambios entre los países fuentes de spam. China llegó a la primera plaza en 2012 representando el 19,5% de todo el spam. El spam procedente de EE.UU. se incrementó en un 13,5%, hasta llegar al 15,6%, ocupando la segunda posición.

Ambos países habían figurado antes entre las principales fuentes de spam en el mundo, pero cayeron de los primeros puestos en los últimos años. La cantidad de spam procedente de China cayó en 2007 después de que este país introdujera leyes antispam y en EE.UU. casi desapareció por completo después de que se clausuraran varios centros de comando de redes zombi en 2010. Sin embargo, estos países tienen la mayor cantidad de usuarios de Internet, representando más del 30% de todos los usuarios en el mundo. Resulta obvio que con tantas víctimas potenciales, los ciberdelincuentes que implementan redes zombi tengan mucho interés en expandir allí sus redes de equipos infectados.

Fuentes de spam por país (gráfico: Kaspersky)

Adjuntos maliciosos en los mensajes de correo

A pesar de la caída del porcentaje total de spam en el tráfico de correo, la proporción de mensajes de correo con adjuntos maliciosos apenas bajó hasta el 3,4%. Este es un porcentaje considerable, teniendo en cuenta que esta cifra refleja sólo los mensajes de correo con adjuntos maliciosos e ignora los otros mensajes spam con enlaces a sitios web maliciosos.

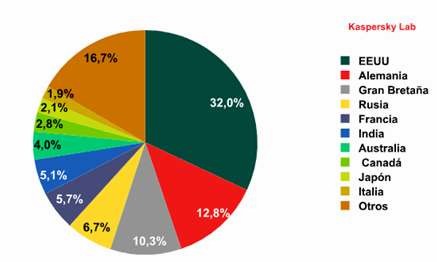

Detecciones antivirus en el correo por país (gráfico: Kaspersky)

La mayor cantidad de detecciones antivirus en el correo en 2012 se registró en EE.UU. Alemania se mantuvo a la cabeza por varios meses, pero terminó en el segundo lugar al finalizar el año. La tercera posición correspondió a Reino Unido. España ocupa la duodécima posición con un 3%.

Curiosamente, el porcentaje de mensajes con adjuntos maliciosos enviados a usuarios en EE.UU. se incrementó en la misma proporción que lo hizo el porcentaje de spam proveniente de EE.UU. La cantidad de mensajes maliciosos que apuntan a China también creció. Estos programas maliciosos, entre otras cosas, descargaban seguramente robots spam en los equipos de los usuarios. En consecuencia, los equipos infectados pasaron a ser parte de un sistema de redes zombi y comenzaron a enviar mensajes spam.

Phishing

Los principales blancos de los phishers en 2012 fueron las redes sociales (24,5%) y la mayoría de los ataques se lanzaron contra Facebook. Los ciberdelincuentes usaron cuentas robadas principalmente para enviar spam y programas maliciosos.

La cantidad de ataques phishing contra organizaciones financieras disminuyó en 2012, pero se mantuvo elevada con un 22,9%. El tercer blanco principal de los ataques phishing fueron las tiendas y subastas online (18,4%), debido al interés de robar información de cuentas, como los números de tarjetas de crédito.

Alojamiento de sitios phishing por país (gráfico: Kaspersky)

Aparte de Rusia e India, que ocuparon la cuarta y sexta posición, respectivamente, el Top 10 de países atacados por phishers estuvo compuesto completamente por países con economías desarrolladas.

Resulta interesante que los tres países en los que se encontraron la mayoría de los sitios web phishing (EE.UU., Alemania yReino Unido) también sean los principales tres países destinatarios de mensajes spam con adjuntos maliciosos.